Nós compartilhamos nossas vidas no Facebook. Nós compartilhamos nossos aniversários e nossos aniversários. Compartilhamos nossos planos de férias e locais. Compartilhamos os nascimentos de nossos filhos e as mortes de nossos pais. Nós compartilhamos nossos momentos mais acarinhados e nossos pensamentos mais dolorosos. Nós divulgamos todos os aspectos de nossas vidas. Os psicólogos clínicos escreveram livros inteiros detalhando o impacto surpreendentemente extenso que o Facebook tem sobre nossas emoções e relacionamentos.

Mas às vezes esquecemos quem está assistindo.

Usamos o Facebook como uma ferramenta para se conectar, mas há pessoas que usam essa conectividade para fins maliciosos. Nós revelamos o que os outros podem usar contra nós. Eles sabem quando não estamos em casa e por quanto tempo nos acabamos. Eles conhecem as respostas às nossas questões de segurança. As pessoas podem praticamente roubar nossas identidades - e é só com a informação visível que distribuímos propositadamente através do nosso perfil público do Facebook.

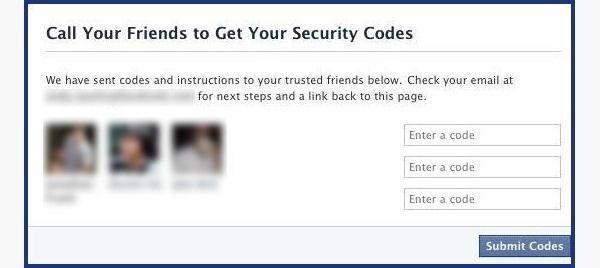

Pode ser tão fácil como executar o Firesheep no seu computador por alguns minutos. Na verdade, o Facebook realmente permite que as pessoas entrem na conta do Facebook de outra pessoa sem saber sua senha. Tudo o que você precisa fazer é escolher três amigos para enviar um código para. Você digita os três códigos e voilà - você está na conta. É tão fácil assim.

Neste artigo, vou mostrar-lhes estes, e algumas outras maneiras pelas quais hackers (e até pessoas comuns) podem invadir a conta do Facebook de alguém. Mas não se preocupe, eu também vou mostrar como evitar que isso aconteça com você.

Method 1Reset the Password Método 1: Redefinir a senha

A maneira mais fácil de "piratear" no Facebook de alguém é através da redefinição da senha. Isso pode ser mais fácil feito por pessoas que são amigas com a pessoa que estão tentando piratear.- O primeiro passo seria fazer o login do seu amigo no Facebook. Se você ainda não sabe, tente olhar na página do Facebook na seção Informações de contato. Ainda preso? Os hackers usam ferramentas de raspagem como TheHarvester para os meus para endereços de e-mail, então confira nosso guia aqui para encontrar o e-mail de um usuário que você ainda não conhece.

- Em seguida, clique em Esqueceu sua senha? E digite o e-mail da vítima. Sua conta deveria surgir. Clique em Esta é a minha conta .

- Perguntará se você gostaria de redefinir a senha através dos e-mails da vítima. Isso não ajuda, então pressione Não há mais acesso a estes?

- Agora pergunta como podemos chegar até você? Digite um e-mail que você possui que também não está vinculado a nenhuma outra conta do Facebook.

- Agora você vai fazer uma pergunta. Se você é amigo íntimo da vítima, isso é ótimo. Se você não sabe muito sobre eles, faça um palpite educado. Se você descobrir, você pode alterar a senha. Agora você precisa esperar 24 horas para entrar na sua conta.

- Se você não descobrir a questão, pode clicar em Recuperar sua conta com a ajuda de amigos . Isso permite que você escolha entre três e cinco amigos.

- Ele irá enviar-lhes senhas, que você pode pedir, e digite na próxima página. Você pode criar três a cinco contas falsas do Facebook e adicionar seu amigo (especialmente se elas apenas adicionam qualquer um), ou você pode escolher três a cinco amigos íntimos que estariam dispostos a lhe dar a senha.

Como se proteger

- Use um endereço de e-mail especificamente para o seu Facebook e não coloque esse endereço de e-mail em seu perfil.

- Ao escolher uma pergunta e resposta de segurança, torne-se difícil. Faça isso para que ninguém possa descobrir por simplesmente passar pelo seu Facebook. Sem nomes de animais de estimação, sem aniversários - nem mesmo nomes de professores da terceira série. É tão fácil como olhar através de um anuário.

- Saiba mais sobre como recuperar sua conta de amigos. Você pode selecionar os três amigos para os quais você deseja que a senha seja enviada. Dessa forma, você pode proteger-se de um amigo e outros amigos em comum que se aproximem de você para entrar em sua conta.

Method 2Use a Keylogger Método 2: Usar um Keylogger

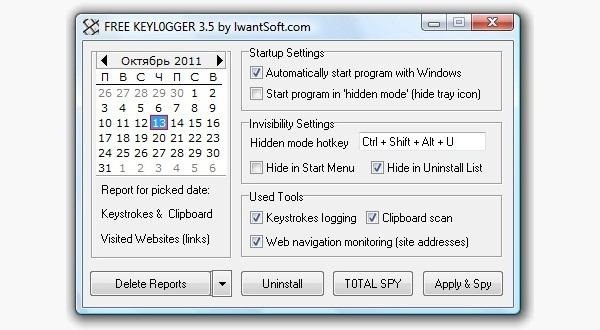

Software KeyloggerUm keylogger de software é um programa que pode gravar cada traço no teclado que o usuário faz, na maioria das vezes sem o seu conhecimento. O software deve ser baixado manualmente no computador da vítima. Começará automaticamente a capturar as batidas de teclas assim que o computador for ligado e permaneça não detectado em segundo plano. O software pode ser programado para enviar um resumo de todas as teclas digitadas por e-mail.

Estes funcionam do mesmo modo que o keylogger do software, exceto que uma unidade USB com o software precisa ser conectada ao computador da vítima. A unidade USB irá economizar um resumo das teclas, por isso é tão simples como conectá-lo ao seu próprio computador e extrair os dados.

Como se proteger

- Use um firewall. Keyloggers geralmente enviam informações através da internet, de modo que um firewall monitorará a atividade on-line do seu computador e descobrirá qualquer coisa suspeita.

- Instale um gerenciador de senhas. Keyloggers não pode roubar o que você não digita. Os gerentes de senha preenchem automaticamente formulários importantes sem que você tenha que digitar qualquer coisa.

- Atualize seu software. Uma vez que uma empresa conhece alguma exploração em seu software, eles trabalham em uma atualização. Fique atrasado e você pode ser suscetível.

- Alterar senhas. Se você ainda não se sentir protegido, você pode alterar sua senha duas vezes por semana. Pode parecer drastico, mas torna qualquer informação que um hacker roubou inútil.

Método 3Phishing Método 3:Pescaria

Esta opção é muito mais difícil do que o resto, mas também é o método mais comum para hackear a conta de alguém. O tipo mais popular de phishing envolve a criação de uma página de login falsa . A página pode ser enviada por e-mail para sua vítima e ficará exatamente como a página de login do Facebook. Se a vítima entrar, as informações serão enviadas para você em vez de para o Facebook. Esse processo é difícil porque você precisará criar uma conta de hospedagem na web e uma página de login falsa.Como se proteger

- Não clique nos links por e-mail. Se um email lhe indicar para entrar no Facebook através de um link, tenha cuidado. Primeiro, verifique o URL ( Aqui está um ótimo guia sobre o que procurar ). Se você ainda é duvidoso, vá diretamente para o site principal e faça o login da maneira que você costuma fazer.

- O phishing não é feito apenas por e-mail. Pode ser qualquer link em qualquer site / sala de chat / mensagem de texto / etc. Mesmo os anúncios que aparecem podem ser maliciosos. Não clique em links esboços que solicitam sua informação.

- Use software antivírus e de segurança web, como Norton ou McAfee.

Method 4Man in the Middle Attack Método 4: Homem no ataque médio

Se você pode chegar perto do seu alvo, você pode enganá-los para conectar-se a uma rede Wi-Fi falsa para roubar credenciais através de um ataque de Mente no meio (MITM) . Ferramentas como a Abóbora Wi-Fi tornam a criação de uma rede Wi-Fi falsa, é tão fácil quanto manter um adaptador de rede sem fio de US $ 16 no $ 35 Raspberry Pi e chegar perto do seu alvo. Uma vez que a vítima se conecta à sua rede falsa, você pode inspecionar o tráfego ou encaminhá-los para páginas de login falsas. Você pode até configurá-lo para substituir apenas determinadas páginas e deixar outras páginas sozinhas.Get Hacking: como configurar o Kali Linux no Raspberry Pi

Como se proteger

- Não se conecte a redes Wi-Fi abertas (não criptografadas).

- Especialmente não se conecte a nenhuma rede Wi-Fi que esteja fora de lugar. Por que você pode ver um "Google Starbucks" quando não há Starbucks por milhas? Como os hackers sabem que seu telefone ou computador se conectará automaticamente a ele se você já usou uma rede com o mesmo nome antes.

- Se você tiver problemas para se conectar ao seu Wi-Fi, consulte a sua lista de redes próximas para ver se existem algumas cópias do nome da sua rede nas proximidades.

- Se o seu roteador pede que você insira a senha para uma atualização de firmware para ativar a internet ou mostra uma página com grandes erros de ortografia ou gramática, é provável que você esteja conectado a um hotspot falso e alguém próximo esteja tentando roubar suas credenciais .

- No Facebook, acesse as Configurações da sua conta e marque em Segurança . Certifique-se de que a Navegação segura está habilitada. Firesheep não pode cheirar cookies sobre conexões criptografadas como o HTTPS, então tente se afastar do HTTP.

- SSL em tempo integral. Use complementos do Firefox, como HTTPS-Everywhere ou Force-TLS .

- Feche um site quando terminar. Firesheep não pode ficar logado na sua conta se você desconectar.

- Use apenas redes Wi-Fi confiáveis. Um hacker pode estar sentado em frente a você na Starbucks e olhar através do seu e-mail sem que você o conheça.

- Use uma VPN. Estes protegem contra qualquer sidejacking da mesma rede WiFi, independentemente do site em que você estiver, pois todo o seu tráfego de rede será criptografado até o seu provedor VPN.

Nenhum comentário:

Postar um comentário